Ataques Man-in-the-Middle (MITM): cómo prevenirlo con Cosmikal Endurance

1 de julio de 2024

La ciberseguridad en las PYMEs: Riesgos y Amenazas

25 de septiembre de 2024La protección de los activos críticos de una empresa debe ser una de las prioridades para los responsables de seguridad. Se trata de los elementos esenciales para el funcionamiento de una organización y cuya pérdida puede causar un impacto significativo en sus operaciones, viabilidad o seguridad.

Dentro de los activos críticos de una compañía existen diferentes categorías:

· Infraestructura de TI (Tecnologías de la información)

La infraestructura de TI se refiere al conjunto de hardware, software, redes, instalaciones y equipos que se utilizan para desarrollar, probar, entregar, monitorear, controlar y soportar servicios de TI. Es la base sobre la cual se construyen las aplicaciones y los servicios que soportan las operaciones de una organización.

Estos activos digitales contienen información crítica y sensible, como datos de clientes, propiedad intelectual y estrategias comerciales. Un ataque efectivo a estas infraestructuras puede suponer desde la pérdida de datos, interrupciones de operaciones comerciales o daños a la reputación corporativa, entre otras.

· Datos e información sensible

Son datos personales o financieros, propiedad intelectual, registros médicos, y cualquier otro tipo de información clasificada o confidencial.

Este tipo de datos son, cada vez más, el objetivo de los ciberdelincuentes cuando seleccionan una empresa a la que dirigir un ataque. El uso malicioso de los datos o la extorsión a la organización que ha sufrido la brecha son algunas de las finalidades más comunes en un momento en el que la protección de datos se vuelve crucial.

· Aplicaciones y software críticos

Se refiere a programas y sistemas de software vitales para las operaciones diarias de la organización, como ERP, CRM o aplicaciones financieras, entre otras. Se consideran activos críticos por su papel fundamental en la operación y gestión de negocios.

Este tipo de herramientas tecnológicas tiene un papel clave en la automatización de procesos, gestión de datos, comunicación, o experiencia del cliente, entre otros.

· Infraestructura física

Edificios, oficinas, centros de datos, plantas de producción, sistemas de suministro de energía, sistemas de climatización y seguridad física. Un ataque a los sistemas de suministro de energía o de refrigeración de un centro de datos, por ejemplo, puede generar daños a multitud de empresas simultáneamente.

La infraestructura física tiene una importancia estratégica en la productividad, la calidad del producto o servicio, la continuidad del negocio o la imagen corporativa del negocio.

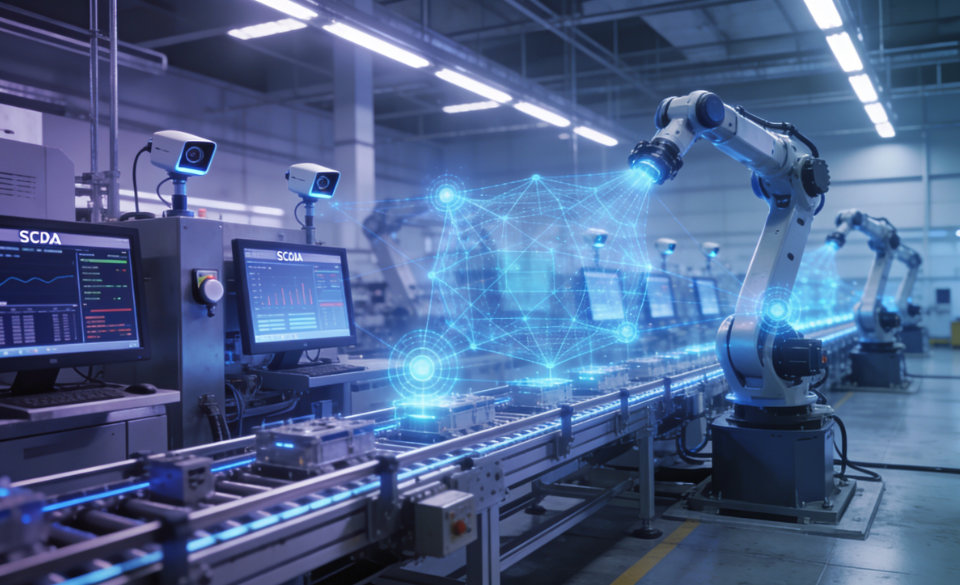

· Infraestructura de OT (Tecnologías Operativa)

La infraestructura de OT se compone de dispositivos de campo como sensores y actuadores, controladores como PLCs y RTUs, sistemas de comunicación, y software de monitoreo y control. Estos elementos trabajan juntos para supervisar y gestionar procesos industriales, garantizando eficiencia y seguridad en las operaciones.

· Sistemas de Control Industrial (SCI)

Son sistemas y herramientas (OT) utilizadas para hacer seguimiento y automatizar procesos industriales esenciales y para la operativa de las instalaciones industriales y de infraestructura crítica. La convergencia IT/OT se convierte en el común denominador de la industria y la integración de los sistemas de tecnología de la información (IT) y los sistemas de tecnología operativa (OT) en una organización son cada vez más importantes.

La protección y gestión efectiva de todos estos sistemas es crucial para asegurar la continuidad operativa, la seguridad de los trabajadores y la protección del medio ambiente. Invertir en la seguridad y actualización de los SCI es una necesidad imperativa en el contexto actual de crecientes amenazas cibernéticas y desafíos operativos.

Activos críticos y Cosmikal Endurance

Cosmikal Endurance es el aliado más efectivo de los responsables de seguridad de la información para la protección de los activos críticos, ya que ofrece protección y trazabilidad mediante un entorno que brilla por su sencillez.

Entre otros aspectos clave aporta:

· Activos protegidos mediante conexiones blindadas

Los datos y su información, los programas y sistemas, se ven protegidos con Cosmikal Endurance, que ofrece a los usuarios una conexión segura a través de la cual, gracias a los permisos otorgados por un administrador, el usuario final puede consultar, controlar, ejecutar o modificar según el rol otorgado y su nivel de permiso.

De esta forma, las empresas se aseguran de que solo los usuarios con un permiso otorgado específico acceden a archivos, recursos, sistemas o programas sensibles.

· Monitorización de acceso a activos y actividades

Estas funciones ayudan a tener un control total de los accesos y las acciones ejecutadas en la organización. Cosmikal Endurance registra y monitoriza todas las actividades, detectando comportamientos sospechosos entre los usuarios. Dispone además de la capacidad de cancelar la sesión de un usuario e interrumpir así su conexión si detecta movimientos anómalos.

· Privilegios diferenciados por usuario

Gracias a Cosmikal Endurance, el responsable de seguridad puede establecer políticas de acceso segmentado, otorgando diferentes privilegios a cada usuario. Asimismo, Endurance dispone de un Vault seguro y encriptado donde se almacenan las credenciales evitando la substracción y su uso inadecuado. La gestión y asignación de estas credenciales se realiza de forma sencilla, intuitiva y flexible mediante la aplicación Manager, nuestra interfaz de administración del sistema. Una vez asignadas, el usuario final podrá hacer uso de estas credenciales sin conocerlas ya que Endurance es quien las introduce de forma automática en el momento de acceso al activo. De este modo reducimos la posibilidad de robo de estas eliminando el factor humano.

Para completar el nivel de seguridad, dentro de la política de trazabilidad de acciones, establece exhaustivos controles de gestión de cambios en torno a los permisos de acceso.

Incorporar Cosmikal Endurance a la seguridad de una organización ayuda a reducir la efectividad de los ataques asociados a las tácticas, cada vez más perfeccionadas, de los delincuentes.

Mantén seguro el acceso a tus activos críticos y garantiza el correcto funcionamiento de tu organización.