El PAM tradicional falla en entornos OT

26 de marzo de 2026A medida que las organizaciones adoptan entornos híbridos, aplicaciones en la nube y flujos de trabajo remotos, la gestión de identidades se ha convertido en la columna vertebral de la seguridad corporativa. El verdadero riesgo no reside únicamente en el acceso no autorizado, sino en la complejidad oculta de las identidades: permisos acumulados, cuentas inactivas y privilegios mal asignados que crean grietas silenciosas en la infraestructura. La Governance & Administration de Identidades (IGA) surge como la disciplina que ordena este caos, proporcionando visibilidad total, control sobre cada acceso y auditoría continua. En un panorama donde los atacantes aprovechan cualquier debilidad para moverse lateralmente o escalar privilegios, la IGA no es un lujo: es la estrategia imprescindible para transformar la identidad en un activo seguro y resiliente. Integrada con IAM (Identity & Access Management) y PAM (Privileged Access Management), constituye un marco sólido para gestionar riesgos, cumplir regulaciones y blindar entornos críticos.

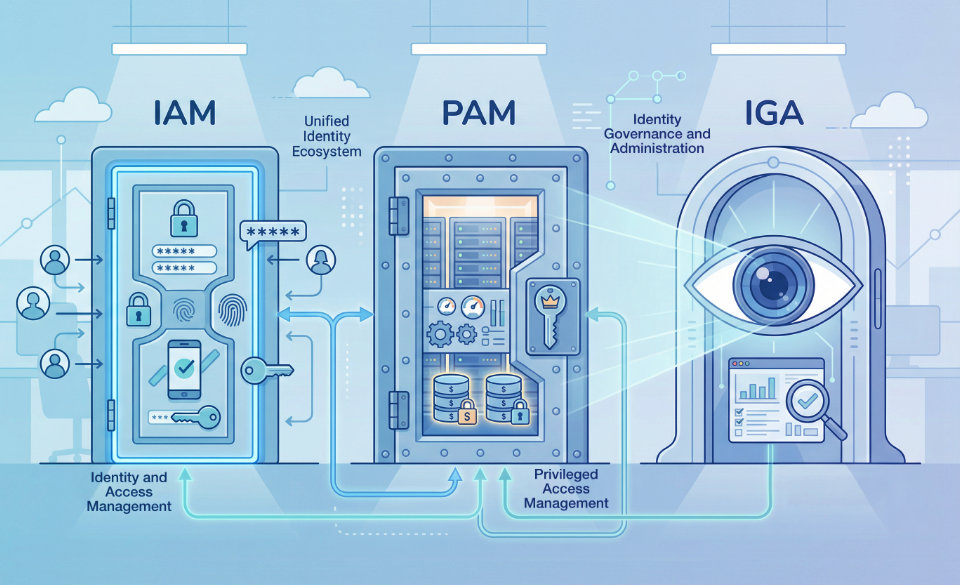

1. IAM, PAM e IGA: entendiendo el ecosistema de identidad

En los entornos empresariales modernos, la seguridad de la identidad ya no puede abordarse de manera aislada. Cada acceso, cada privilegio y cada cuenta forman parte de un ecosistema interconectado que exige visibilidad y control continuo.

Mientras IAM facilita que los usuarios legítimos accedan de manera eficiente a los recursos que necesitan, y PAM protege los activos críticos restringiendo y monitorizando cuentas privilegiadas, la IGA actúa como el cerebro que orquesta todo el sistema. Su valor no está solo en auditar y aprobar accesos, sino en garantizar que cada identidad y cada permiso cumpla con las políticas corporativas, los requisitos regulatorios y las buenas prácticas de seguridad.

En otras palabras, IGA transforma la gestión de identidades de un proceso operativo y reactivo en una disciplina estratégica que minimiza riesgos, maximiza trazabilidad y asegura la resiliencia operativa, convirtiendo cada identidad en un punto seguro dentro de la infraestructura de la organización.

Roles en seguridad empresarial

Aunque estos términos se usan a menudo de forma intercambiable, cada disciplina tiene un rol distinto dentro de la estrategia de seguridad:

| Dimensión | IAM (Identity & Access Management) | PAM (Privileged Access Management) | IGA (Identity Governance & Administration) |

| Alcance | Gestión de identidades estándar para toda la plantilla | Control y protección de cuentas con privilegios elevados | Gobernanza integral de todas las identidades, roles y derechos de acceso |

| Objetivo | Agilizar el acceso y mejorar la experiencia de usuario | Proteger sistemas críticos y prevenir abuso de privilegios | Cumplimiento normativo, auditoría y mitigación del riesgo de identidad |

| Capacidades clave | Autenticación multifactor (MFA), Single Sign-On (SSO), aprovisionamiento de usuarios | Gestión de sesiones privilegiadas, bóvedas de credenciales, Just-in-Time access | Certificación de accesos, auditoría automatizada, revisiones periódicas, informes de cumplimiento |

| Mitigación de riesgos | Evita suplantaciones de identidad | Impide movimientos laterales y abuso de cuentas privilegiadas | Minimiza “privilege creep”, elimina cuentas huérfanas y asegura trazabilidad completa |

| Contribución normativa | Logs básicos de acceso | Control sobre sistemas críticos | Cumplimiento de NIS2, DORA, ENS, GDPR y regulaciones sectoriales |

IAM permite que los usuarios accedan de forma segura a recursos necesarios para su trabajo diario.

PAM asegura que los privilegios elevados sean usados correctamente y solo por quienes corresponda.

IGA actúa como cerebro del sistema: gestiona, audita y garantiza que toda la actividad de identidades cumpla políticas internas y normativas externas.

2. Funcionalidades clave de IGA y su impacto estratégico

Implementar IGA no es simplemente optimizar procesos técnicos: es un salto de madurez operativa que transforma cómo una organización gestiona, protege y audita sus identidades. Una implementación robusta de IGA permite reducir riesgos, garantizar cumplimiento y ofrecer visibilidad en tiempo real sobre todos los accesos.

A. Automatización del ciclo de vida de la identidad (Joiner, Mover, Leaver)

El riesgo derivado de cuentas huérfanas o de permisos excesivos acumulados es crítico: representan vectores de ataque silenciosos que los atacantes pueden explotar para movimientos laterales o escalada de privilegios. La automatización del ciclo de vida aborda estos riesgos de manera integral:

Joiner (Incorporación):

Creación automática de identidades con asignación de accesos mínimos necesarios desde el primer día, garantizando productividad sin comprometer la seguridad.

Mover (Cambio de rol):

Ajuste dinámico de permisos ante cambios de posición o departamento, eliminando la acumulación innecesaria de privilegios (“privilege creep”) y asegurando que cada acceso se mantenga alineado con la función real del usuario.

Leaver (Salida):

Revocación inmediata y completa de todos los accesos en sistemas locales, nube y entornos híbridos, cerrando brechas que podrían ser explotadas tras la salida de un empleado o colaborador.

Esta automatización no solo reduce riesgos, sino que también agiliza operaciones, elimina errores humanos y refuerza la gobernanza de manera continua.

B. Revisiones de acceso y certificación automatizadas

Las auditorías tradicionales son lentas y propensas a errores. La IGA inteligente convierte estas revisiones en procesos automatizados:

- Los responsables reciben alertas y solicitudes de certificación sobre permisos relevantes.

- Se garantiza que cada acceso tenga justificación documentada y aprobación formal.

- La organización mantiene preparación continua para auditorías regulatorias, asegurando cumplimiento con estándares como NIS2, DORA, ENS y GDPR.

Este enfoque no solo simplifica la auditoría, sino que también proporciona información accionable sobre riesgos emergentes y anomalías de acceso.

C. Integración en un Identity Fabric

El concepto de Identity Fabric busca unir IAM, PAM e IGA en un ecosistema cohesivo y centralizado:

- Cada identidad y permiso se gestiona de forma integrada, aplicando políticas uniformes y consistentes.

- Se garantiza trazabilidad completa de accesos y cambios de privilegios, desde sistemas IT hasta entornos OT.

- Se crea un tejido de control continuo que reduce riesgos operativos y fortalece la resiliencia de la organización frente a amenazas internas y externas.

Esta visión integral convierte la gobernanza de identidades en un activo estratégico, no solo una función de cumplimiento, y permite que la seguridad evolucione de reactiva a proactiva.

3. Mitigación avanzada de riesgos con IGA

La IGA va mucho más allá de la simple administración de cuentas: actúa como un mecanismo estratégico de defensa, transformando la seguridad organizativa y reduciendo vectores de ataque críticos.

Movimiento lateral y amenazas internas

El mayor riesgo en cualquier infraestructura es que un atacante pueda moverse lateralmente tras comprometer una identidad. La IGA proporciona control continuo y granular de accesos y privilegios, garantizando que cada sesión, cada rol y cada permiso se supervisen y auditen en tiempo real. Esto no solo limita la propagación de amenazas internas, sino que minimiza la exposición de sistemas críticos frente a ataques sofisticados.

Complejidad en entornos híbridos y OT

Las organizaciones modernas operan en entornos híbridos, donde sistemas IT convencionales coexisten con infraestructuras OT sensibles (SCADA, ICS, redes industriales). La IGA centraliza la gobernanza de identidades y permisos en estos entornos, asegurando que:

- Cada acceso a sistemas industriales sea seguro, restringido y trazable.

- Se cumplan estándares internacionales como CEI 62443.

- Se reduzcan riesgos de operación por errores humanos o mal uso de credenciales privilegiadas.

Esta gobernanza integral permite que la seguridad no dependa de soluciones aisladas, sino que sea coherente y uniforme en toda la infraestructura, reduciendo la complejidad operativa y el riesgo de incidentes.

Seguridad de terceros (Supply Chain)

El acceso de proveedores, contratistas y socios externos constituye uno de los vectores de riesgo más críticos. La IGA permite implementar estrategias de acceso Just-in-Time, basadas estrictamente en la necesidad operativa y la duración del permiso. Esto garantiza:

- Reducción de la superficie de ataque de terceros.

- Eliminación de la dependencia de VPNs permanentes o agentes locales, que aumentan la complejidad y los riesgos de seguridad.

- Supervisión completa de todas las acciones realizadas por terceros, con trazabilidad y auditoría automática.

Al integrar estos controles, la IGA convierte la gestión de identidades en un elemento proactivo de defensa, transformando riesgos potenciales en procesos controlados y verificables.

4. IGA y cumplimiento normativo

La gobernanza de identidades ha dejado de ser un ejercicio de cumplimiento administrativo: hoy es un requisito estratégico y operativo para organizaciones que buscan resiliencia, trazabilidad y control efectivo de sus sistemas. Implementar IGA permite que las políticas de seguridad se transformen en evidencia técnica verificable, alineando la operación diaria con las exigencias regulatorias.

NIS2 y ENS

Estas normativas exigen visibilidad total sobre quién accede a sistemas críticos, cuándo y con qué permisos. La IGA proporciona auditoría continua y registros detallados, convirtiendo los procedimientos internos en información técnica comprobable. Esto asegura no solo cumplimiento, sino también capacidad de respuesta ante incidentes de seguridad y reportes ante supervisores regulatorios.

DORA (Digital Operational Resilience Act)

En el sector financiero, DORA impone resiliencia digital integral, incluyendo el control de identidades de terceros y la trazabilidad de todos los accesos a sistemas críticos. La IGA permite automatizar la generación de informes de cumplimiento, facilitando la supervisión de la continuidad operativa y reduciendo la carga manual de auditorías.

GDPR y EU Data Act

El acceso y la gestión de datos sensibles deben cumplir estrictamente con los derechos de privacidad y las regulaciones de exportación de información. La IGA asegura que cada permiso y cada acceso a datos críticos estén alineados con las normativas, proporcionando evidencia inmediata de que la organización cumple con la protección de datos y el control de información sensible.

5. IA, amenazas emergentes y resiliencia futura

El panorama de amenazas está en constante evolución. La aparición de Agentic AI, ataques de AI Model Poisoning y la automatización maliciosa introducen vectores de riesgo sin precedentes, capaces de comprometer identidades y privilegios con una rapidez que supera la defensa tradicional. En este contexto, la IGA se proyecta como una herramienta estratégica de anticipación y mitigación, complementando los controles de IAM y PAM con inteligencia y capacidad de respuesta proactiva.

Análisis de comportamiento avanzado

La integración de análisis de comportamiento permite detectar patrones atípicos y desviaciones antes de que se materialicen en brechas de seguridad. Este enfoque predictivo transforma la IGA de un sistema reactivo en un sensor continuo de riesgos, identificando accesos sospechosos, movimientos laterales potenciales y anomalías en privilegios privilegiados.

Integración con ITDR (Identity Threat Detection & Response)

La IGA moderna se combina con ITDR, ofreciendo respuesta automática ante incidentes de identidad. Esto significa que cualquier anomalía detectada (desde accesos inusuales hasta intentos de escalada de privilegios) puede aislarse, registrarse y mitigarse de forma inmediata, reduciendo la ventana de exposición y asegurando la continuidad operativa.

Protección de infraestructuras críticas IT y OT

Las organizaciones que gestionan sistemas críticos, tanto IT como OT, necesitan un blindaje integral frente a amenazas sofisticadas. La IGA, integrada en un ecosistema de seguridad coherente, asegura que los accesos a sistemas sensibles permanezcan estrictamente controlados y trazables, incluso frente a ataques impulsados por IA generativa. Esto garantiza que las operaciones críticas continúen sin interrupciones y que la infraestructura permanezca inaccesible para actores maliciosos.

Anticipando el futuro de la identidad

En los próximos años, la evolución de la inteligencia artificial generativa y autónoma exigirá que la IGA no solo gestione identidades, sino que orqueste la resiliencia digital de manera proactiva, asegurando que cada acceso y cada privilegio sean verificados, auditados y adaptados continuamente a un entorno de amenazas en constante cambio.

6. Buenas prácticas y recomendaciones estratégicas

Implementar IGA de manera efectiva requiere más que tecnología: exige un enfoque integrado que combine procesos, controles y cultura de seguridad. Las siguientes recomendaciones reflejan las mejores prácticas para organizaciones que buscan resiliencia, eficiencia y cumplimiento continuo:

- Adoptar un modelo Zero Trust basado en identidad: cada acceso debe ser validado, autenticado y registrado, reduciendo la superficie de ataque y asegurando que ningún privilegio se otorgue por defecto.

- Centralizar la gestión de identidades y privilegios: consolidar la administración en un único punto de control disminuye la complejidad operativa, evita duplicidades y facilita la trazabilidad de cada acceso.

- Automatizar el ciclo de vida completo de las cuentas: la incorporación, cambios de rol y revocación de permisos se gestionan de manera automática, minimizando errores humanos y eliminando la acumulación de privilegios innecesarios (“privilege creep”).

- Integrar auditoría y certificación periódica de accesos: las revisiones regulares y automatizadas garantizan cumplimiento normativo, control continuo y evidencia verificable ante auditorías.

- Combinar IGA, IAM y PAM en un ecosistema cohesivo (Identity Fabric): esta integración permite aplicar políticas uniformes en IT y OT, optimizando eficiencia, reduciendo riesgos y fortaleciendo la resiliencia operativa.

- Incorporar análisis de comportamiento y detección de anomalías: anticipar amenazas emergentes mediante monitorización avanzada y alertas proactivas convierte la IGA en un sistema predictivo, capaz de responder a riesgos antes de que impacten la organización.

Al aplicar estas prácticas, la IGA deja de ser un simple proceso de administración para convertirse en un motor estratégico de seguridad, capaz de blindar identidades, optimizar operaciones y garantizar cumplimiento regulatorio de manera continua.

Conclusión

La IGA trasciende la simple administración de cuentas: es un pilar estratégico de la seguridad moderna. Cuando se integra con IAM y PAM, se configura un ecosistema de identidad inteligente y auditable, capaz de reducir la superficie de ataque, garantizar cumplimiento normativo y fortalecer la resiliencia operativa frente a amenazas presentes y emergentes.

Implementar IGA no es solo un proyecto técnico, sino una inversión en control, visibilidad y protección continua: desde la identidad individual hasta los sistemas más críticos, cada acceso y privilegio queda bajo supervisión inteligente. En un entorno donde los ataques son cada vez más sofisticados y la infraestructura más interconectada, la IGA se convierte en la columna vertebral de la defensa digital, transformando la identidad en un activo estratégico que impulsa la seguridad, la eficiencia y la continuidad del negocio.

Cosmikal y la materialización de una estrategia de identidad resiliente

Tras analizar en profundidad las funciones, el impacto y la evolución de la gobernanza de identidades (IGA), su integración con IAM y PAM, y su papel en la mitigación de riesgos y el cumplimiento normativo, cabe subrayar que la teoría solo adquiere valor si se traduce en controles efectivos y operables en producción. Eso es precisamente lo que propone una arquitectura de seguridad moderna: identidades, accesos y privilegios gestionados de forma segura, trazable y auditable, desde el usuario hasta los sistemas más críticos.

En este contexto, las soluciones de Cosmikal no están concebidas como herramientas aisladas, sino como componentes integrados de una arquitectura de seguridad corporativa, donde el control de identidades y privilegios, la protección de accesos privilegiados y la gobernanza continua son piezas fundamentales.

- Endurance, el entorno de trabajo remoto blindado, incorpora IAM, PAM, VDI, DLP y controles de acceso como parte de una estrategia de defensa en profundidad. Funciona como un punto de control seguro y aislado que evita movimientos laterales y exposición de sistemas críticos, mientras provee autenticación fuerte, trazabilidad completa y cumplimiento normativo técnico en tiempo real.

- Ranger, el entorno local blindado, extiende estos principios a estaciones físicas mediante thin clients y entornos no persistentes, asegurando que incluso los accesos directos a sistemas sensibles estén gobernados, controlados y restaurados de forma segura en cada sesión.

Alineación de prácticas de IGA, IAM y PAM

Estas aproximaciones reflejan una visión holística y práctica de la identidad y la gobernanza, donde IGA no es solo un concepto de cumplimiento, sino una capa operativa de protección real que se integra con controles de acceso, auditoría, aislamiento de sesiones y monitorización continua, transformando la seguridad de la identidad en resiliencia de negocio.

Al alinear las prácticas de IGA, IAM y PAM con soluciones arquitecturales como las que ofrece Cosmikal, las organizaciones pueden avanzar desde una postura defensiva reactiva (centrada en alertas y parches) hacia una estrategia de seguridad proactiva, auditable y adaptable, capaz de soportar las exigencias de regulación como NIS2, ENS o DORA, y las amenazas emergentes impulsadas por la automatización y la inteligencia artificial.

En definitiva, la gobernanza de identidades deja de ser un requisito teórico para convertirse en un elemento clave de la arquitectura de seguridad corporativa, una que ofrece control, visibilidad y protección continua, desde la identidad del usuario hasta los activos más valiosos de la organización.